10月11日更新 Security Incidents 2024年9月のセキュリティ事案 (original) (raw)

Security Incidents

毎日のように発生する事案について、新たに公表された事案をタイトルに示し、サイトに掲載されるお知らせへのリンクと事案の概要を月単位にまとめて示します。

本日追加→ 不正アクセス(サーバー侵入) 大塚敏美育英奨学財団

9月26日 不正アクセスによる、「奨学生専用ページ」における個人情報漏えいの可能性に関するお詫びとお知らせ(2013年度以前の奨学生で奨学生専用ページにログインしたことがある方へ)

原因 大塚敏美育英奨学財団のウェブサイトにおいて、2024年7月末、第三者からの不正なアクセスがあったことが確認されました

被害 調査の結果、2013年度以前の奨学生において、「奨学生専用ページ*」で入力いただいた情報が漏洩した可能性があることが判明しました

→漏えいした可能性がある情報:2013年度以前の奨学生において、「奨学生専用ページ」で入力いただいた氏名、性別、当時の所属大学及び連絡先等の個人情報

不正アクセス(サーバー侵入) ビジュアルアートセンター

9月30日 弊社Webサーバーへの不正アクセス及び個人情報漏えいに関して

原因 2024年8月17日に、弊社のウェブサイトのサーバーに不正アクセスがあり、なりすましによるフィッシングメールを送信する事案の発生が判明いたしました

被害 漏えいした可能性のある個人情報:配信システムに登録されたメールアドレス(一部に氏名を含みます)、サーバー上のメールデータ約1ヶ月分に記載されたメールアドレス及び氏名等

不正アクセス(サーバー侵入:続報) LIFULL

9月30日 当社グループ会社の健美家サーバーへの不正アクセスによる情報漏洩のお詫び(第2報)

原因 2024年9月19日付「当社グループ会社の健美家サーバーへの不正アクセスによる情報漏洩のお詫び」にて公表いたしましたとおり、当社グループ会社の健美家の保有するサーバー(以下「本サーバー」といいます。)に対して不正アクセスが発生し、保存されていたデータベースのバックアップが第三者に閲覧された可能性があることが判明いたしました

被害 2024年9月19日時点のご報告では217,953名分の個人情報の漏洩をお知らせしておりましたが、追加の調査を行った結果、不正アクセスを受けたサーバーの中に新たに60,153名分の情報が含まれていることが確認されました

→内訳としましては以下の通りです

「不動産投資と収益物件の情報サイト健美家」において会員登録を行わず「物件」、「セミナー」「売却査定」へお問い合わせをいただいた個人のユーザー様: 42,318名

「不動産投資と収益物件の情報サイト健美家」または「LIFULL HOME'S 不動産投資」の「お問い合わせフォーム」「掲載物件への削除依頼フォーム」へお問い合わせをいただいた個人のユーザー様・法人のお客様: 6,363名

サイトの運営にご協力いただいているパートナー様: 411名

既報の「健美家のサービスサイトに物件登録をいただいている法人のお客様に関する情報」に加えて広告サービス等をご利用の法人のお客様: 3,015名

健美家にお問い合わせいただいてサービス利用に至らなかった法人のお客様 : 17,565名

「不動産投資と収益物件の情報サイト健美家」にブログ登録いただいている個人のユーザー様: 525名

不動産投資の健美家、不正アクセスで約27万人分のユーザー情報流出か - ITmedia NEWS3.html

不動産投資の健美家、不正アクセスで約27万人分のユーザー情報流出か - ITmedia NEWS3.html

不正持出し(出向者:調査報告) 三井住友海上

9月30日 保険代理店ならびに当社出向者による情報漏えい事案の調査結果について(その2)

原因 MS&ADインシュアランス グループの三井住友海上火災保険は、 保険代理店業務を委託する複数の自動車ディーラー代理店等において、他損害保険会社の担当者へのお客さま情報の漏えい(おそれを含む)が判明したため、お知らせいたします

→・乗合代理店事案と出向者事案の根底にある真因は、保険料調整事案の業務改善計画に記載した課題である「旧態依然とした業界慣行」「顧客本位の業務運営と法令等遵守の徹底不十分」「コンプライアンスや顧客保護より自社都合を優先する企業文化」「経営管理(ガバナンス)態勢、3 線管理態勢の整備不十分」等に因るものと考えられます

被害 乗合代理店事案

→漏えいが発生した代理店の数:304代理店、漏えいした件数:345,417件

漏えいした情報:当社のお客さまの保険契約に係る「保険会社名」「契約者名」「証券番号」「満期日」「車名」「車台番号」「登録番号」など

主な目的・背景:保険代理店の本来業務である保険契約管理(満期管理、未収保険料管理、不備契約 管理等)に用いるため 、保険代理店が乗合損保社から業務支援を得ることを目的に、当社のお客さまの保険契約に係る情報を、乗合損保社と共有したもの

二次被害のおそれの有無 :当社お客さま情報の漏えい先である乗合損保社において、漏えいした情報が悪用された事実は確認されていません→当該乗合損保社に対しましては、 当社お客さま情報を不正に利用しないよう申し入れています

出向者事案

→漏えいが発生した代理店の数:13代理店、漏えいした件数:12,846件[法人1,015社、個人11,831名]

漏えいした情報:乗合損保社等のお客さまの保険契約に係る「保険会社名」「契約者名」「証券番号」「満期日」「車名」「車台番号」「登録番号」など

主な目的・背景:出向先保険代理店における乗合損保社のシェアや契約獲得の状況を把握するため、出向先保険代理店における乗合損保社等のお客さま情報をもとに、当社の見込客リストを作成するため、乗合損保社等のお客さまに対する、当社商品の提案の可能性を模索するため

二次被害のおそれの有無:・当社が受け取った乗合損保社等のお客さま情報に関しまして、当社が悪用した事実は確認されていません

三井住友海上、代理店出向者による情報漏えいが新たに1万件超判明…8月末の128件から大幅増 : 読売新聞

三井住友海上、代理店出向者による情報漏えいが新たに1万件超判明…8月末の128件から大幅増 : 読売新聞

不正アクセス(ランサムウェア:続報) 関通

9月28日 【第3報】当社におけるサイバー攻撃によるシステムの停止事案発生のお知らせ

原因 2024年9月13日に「当社におけるサイバー攻撃によるシステムの停止事案発生のお知らせ」にて開示いたしましたとおり、第三者による不正アクセスを受けたことが判明しました

→本事象は、外部ネットワークとの接続口からの侵入であり、外部ネットワークから当社の複数のサーバへ侵入し、暗号化を実施したことが判明しました

被害 本事象において、当社が開発し利用、及び運営する入出庫に関わる複数のシステムが停止したことにより、当社及び当該システムを利用されている取引先様の入出庫処理の停止または遅延が発生しております

→被害を受けたサーバの一部に、個人情報が保管されていたため、個人情報保護委員会へ漏洩の可能性がある事案として第一報を入れております

→引き続き個人情報の漏洩については監視をし、当社が保有する個人情報の漏洩が判明した場合には、関係各所に速やかにご報告いたします

→業務復旧のため、被害を受けた環境とは別に新環境を構築しております

→新環境には常時監視する仕組みの導入など、今後の被害を防ぐための措置を講じております

サイバー攻撃受けた関通が調査結果報告 | LOGISTICS TODAY

サイバー攻撃受けた関通が調査結果報告 | LOGISTICS TODAY

不正アクセス(サイト改ざん) 名古屋大学 学術研究・産学官連携推進本部

9月27日 情報流出の可能性についてのお詫びとご報告

原因 令和6年8月20日に、外部からの通報により「東海国立大学機構100人論文」Webサイト(現在遮断中)が改ざんされていることが明らかになりました

被害 サイト内に悪意のあるコードが埋め込まれたファイルが作成されていることが判明致しました

→データベースに保存されていた以下の情報にアクセスが可能となるため、以下の情報が漏洩した可能性が考えられます:「 東海国立大学機構100人論文」参加登録内容(氏名、登録メールアドレス、所属機関(名古屋大学又は岐阜大学)、職階(職員の場合)又は学年(大学院生の場合) )、研究紹介内容、研究紹介に対する参加者のコメント

不正アクセス(アカウント) J Institute(J PREP)

9月27日 不正アクセスによる情報漏えいに関するお詫びとお知らせ | 世界に通じる英語塾【 J PREP 斉藤塾 】

原因 当社のスタッフ1名のアカウントに対して第三者による不正アクセスがあり、同スタッフが送受信したメール等が外部に流出した可能性があることが判明いたしました

→スタッフ1名のアカウント情報が、何らかの理由により外部へ流出したことが原因と考えられます

被害 7月5日15時41分から16時16分頃、当社スタッフ1名のメールアドレスから不審なフィッシングメールが当社関係者宛に送信されました

→16時30分頃に、直ちに同アカウントをロックしましたが、その後、当社において調査したところ、7月4日20時55分頃から5日16時30分頃にかけて、被攻撃者の当社社内システムのアカウントに対し、第三者が不正なアクセスを行っており、同アカウントで送受信されたメール約2万件が窃取された可能性があることが判明しました

→攻撃者は、上記の時間帯に、被攻撃者のアカウントで当社社内システムに保存されていたファイルにアクセスできる状態にあったと考えられるため、これらのファイルに含まれていた情報も窃取されたおそれがあります

→流出した可能性のある個人情報

2015年5月から本年7月までに「J PREP 斉藤塾」又は「J PREP KIDS」を受講された方のうち、一部の方の氏名、性別、年齢、学年、学校、メールアドレス、生徒ID、クラス、コース、レベル、校舎、当社の講座における成績の一部

2015年5月から本年7月までに被攻撃者との間でメールの送受信をされた方のメールアドレス及び氏名

→アカウントのロック後は、同アカウントに対する不正アクセスの痕跡は確認されませんでした

→現在のところ、今回の不正アクセスにより窃取された可能性のある情報が不正に利用されたとの情報には接しておりません

不正アクセス(ランサムウェア:続報) 藤森工業

9月27日 ランサムウェア被害の発生について

原因 当社で使用している生産管理システム及び基幹システムの一部のサーバーが、ランサムウェアの被害に遭い、保管していた情報の一部が暗号化される事案が発生したことをお知らせします

被害 2024年9月14日、当社で使用している生産管理システム、基幹システムの一部のサーバーが、ランサムウェアの被害に遭い、保管していた一部の情報が暗号化されていることが判明しました

→攻撃者からは身代金の支払い要求がありましたが、応じないことを決定しております

→被害を受けたシステムをネットワークから遮断、使用を停止し、被害の規模、情報の滅失及び漏えいのおそれのある情報の特定等の調査のため、外部専門会社によるフォレンジック調査を開始するともに、システムの再稼働に向けたセキュリティ強化等の再発防止策を検討し、一部実施しております

→本日よりバックアップシステムを用い、生産、出荷等の業務の本格再開に向けて始動しております

→現時点までに当該システムに保管していた情報の漏えいの事実は確認しておりません

→本件の発生及び生産管理システム停止からバックアップシステム稼働までの期間における生産及び出荷に関連する業務が遅延した影響で、一部の製品に生産の遅れや出荷業務の停滞が発生し納期遅延などの影響が生じています

不正アクセス(ランサムウェア) ベル・データ

9月26日 当社へのランサムウェア攻撃に関するご報告と対応措置について

原因 2024年9月19日(木)未明、当社内システムにランサムウェア攻撃を受けたことをご報告いたします

被害 この影響により、一部の通常業務(受発注業務など)に遅延が生じるなど、業務に支障を来している状況です

作業ミス(メール添付ファイル) 島根県

9月26日 企業情報の流出について

原因 立地計画認定企業に対するフォローアップ訪問に際して、事前に調査様式を送付すべきところ、誤って237社分の企業訪問記録を含むデータを添付して、2社にメール送信する事案が発生しました

→本来送信すべき添付ファイルと、誤送信したファイルを同じフォルダで保存・管理していたほか、ファイル名に共通点があった

→外部へのメールに添付するファイルを、送信前に複数の職員で確認すべきであるが、行っていなかった

被害 訪問の連絡調整の際、誤って、過去の訪問記録データ(237社分)を添付したメールを県内の2社に送信

→8月26日、A社の担当者に、添付ファイルを誤ったメールを送信

9月 5日,フォローアップ訪問した際に、A社の担当者からの指摘により判明

→9月 2日、B社の担当者に、添付ファイルを誤ったメールを送信後、すぐ誤りに気付いたため、県側でダウンロードデータの削除を実施

→流出した情報:直近1回分のフォローアップ訪問時の記録データ(237社分)で、業況、売上、利益、主な取引先、採用人数、県等への要望などの企業情報

不正アクセス(ランサムウェア:続報) 関通

9月26日 個人情報漏洩に関する続報|新着ニュース|物流倉庫アウトソーシングの関通(旧関西商業流通)

原因 2024年9月12日18時頃にシステム障害が発生し、複数のサーバーがランサムウェアに感染していることを確認しました

被害 当社サービスに登録されています個人情報が不正アクセスを受けたことにより漏洩した可能性がございます

→対象となる個人情報は、郵便番号、住所、氏名、電話番号、注文情報

→クレジットカード情報、決済情報等は含まれておりません

不正アクセス?(調査中) 信州大学

9月26日 個人情報に関する重要なお知らせ | お知らせ | 信州大学

原因 2024年9月25日、外部機関からの通報により、本学教職支援センターが保有するシステムの学生に関する個人情報が外部へ漏洩している可能性があることが判明いたしました

被害 2024年9月25日、外部機関からの通報により、本学教職支援センターが保有するシステムの学生に関する個人情報が外部へ漏洩している可能性があることが判明いたしました

→本学規程に則り、学生情報セキュリティ・インシデント対策本部を設置し、被害状況や原因及び他システムへの影響に関する調査を行っており、詳細が分かり次第、改めてお知らせいたします

abn 長野朝日放送 » 県内ニュース|信大 学生など4100人分の個人情報が漏えいか

abn 長野朝日放送 » 県内ニュース|信大 学生など4100人分の個人情報が漏えいか

設計ミス(プログラム仕様) 新潟県

9月26日 メール誤送信による個人情報の漏えいについて - 新潟県ホームページ

原因 9月24日(火曜日)、県と新潟市がひとり親家庭等就業・自立支援センター事業を委託している事業者(新潟県母子寡婦福祉連合会)が、同センター事業利用者あてのメールを誤ったアドレスへ送信したため、利用者の氏名が漏えいする事案が発生しました

→今回初めて運用したメール一斉送信プログラムに誤りがあり、各利用者本人宛てに送信すべきメールを、同事業に関連する第三者(1事業者)のアドレスへ一括して送信したため、利用者の氏名が漏えいしたもの

被害 令和6年9月24日(火曜日) 12時57分 メールを送信

→9月25日(水曜日) 9時30分 誤送信先の職員の指摘により情報漏えい判明

→漏えいした個人情報:利用者の氏名 64件

UX新潟テレビ21 | ひとり親家庭支援事業新潟県・市の委託先がメールの誤送信:64人の個人情報漏えい【新潟】

UX新潟テレビ21 | ひとり親家庭支援事業新潟県・市の委託先がメールの誤送信:64人の個人情報漏えい【新潟】

紛失(盗難) 稲敷市

9月25日 稲敷市が保有する個人情報の漏えいのおそれがある事案の発生について

原因 稲敷市の保有個人情報である介護認定審査情報のアプリの入った携帯型タブレット端末が盗難に遭うという事案が発生しました

被害 令和6年9月12日(木曜日)午前0時30分から午前7時30分の間、委員が駐車中の車内に携帯型タブレット端末を置いたままにしてしまい、午前7時30分頃車が無くなっていることに気づきました

→漏えいしたおそれのある保有個人情報の項目:令和6年9月10日開催の介護認定審査会情報

年齢、性別、家族構成、病歴(氏名・住所・生年月日についてはマスキングしてあるため個人を特定することは難しいです)

→携帯型タブレット端末には、使用開始時のパスワード入力と介護認定審査会情報の入ったアプリ利用開始時のID及びパスワード入力が必要です

→盗難に遭った携帯型タブレット端末については、盗難の連絡のあった同日に、当該データを削除のうえアプリへのアクセスが出来ないようID及びパスワードの変更をかけております

→確認出来ている審査会用アプリへの最終ログインは、審査会が実施された9月10日午後1時30分となっております

→警察署への盗難の連絡は行っておりますが、現在までに、盗難に遭った携帯型タブレット端末は発見されておりません

不正アクセス(サーバー侵入) 塩ビ工業・環境協会

9月24日 サーバへの不正アクセスによるスパムメール送信に関してのお詫び|VEC TOPICS

原因 弊協会の契約しているレンタルサーバーが不正アクセスされる事案が発生いたしました

→パンフレット請求ページのプログラムが不特定多数の宛先に向けた大量のスパムメール送信の踏み台として悪用されたものです

被害 弊協会サーバーには個人情報は置いておらず、個人情報の流出は確認されておりません

→現在のところ、二次被害に関するお問い合わせも受けておりません

不正アクセス(アカウント) アルケア

9月24日 迷惑メール(なりすましメール)に関するお詫びと注意喚起|企業|アルケア株式会社

原因 弊社のアカウント(webmaster@alcare.co.jp)が不正に利用され、不特定多数の方に迷惑メール(なりすましメール)が送信されているという事実を確認いたしました

被害 今回の不正アクセスによる個人情報の漏洩はなかったことを確認しており、現在は外部からのアクセスを遮断したことにより、当該迷惑メールの送信は行われておりません

紛失(盗難) 麻布大学

9月24日 個人情報を含むノートパソコン及びタブレットの盗難について | 麻布大学

原因 本学教員が海外出張中に、学生の個人情報が入ったノートパソコン及びタブレットの盗難被害に遭いました

被害 2024年8月31日(土)現地時間12時半~17時頃、本学教員がオランダのホテルから外出した際にホテルの客室のドアが壊されノートパソコン及びタブレットが入ったカバンを盗難されました

→盗難品:ノートパソコン2台、タブレット2台

→盗難品に保存されていた個人情報

(1)科目:2024年度獣医学部獣医学科5年次授業科目1科目及び4年次授業科目1科目、(2)対象者数:289人、(3)対象項目:氏名、学籍番号及び成績に関する情報

→ノートパソコン及びタブレットにはパスワードを設定しており、現時点では、当該個人情報の第三者への流出や不正使用による被害などの事実は確認されておりません

作業ミス(メール添付ファイル) 大阪市

9月24日 大阪市:報道発表資料 福祉局における個人情報を含む資料の誤送信による個人情報の漏えいについて

原因 大阪市福祉局地域包括ケア推進課が包括的支援事業を委託している東住吉区中野地域包括支援センターにおいて、研修受講者リストを誤ってメール送信したことにより、個人情報が漏えいしたことが判明しました

→メールを送信する際の複数人による確認が不十分であり、受講票とは別のシートに作成されていた令和5年度の受講者リストに気付かなかったことが原因です

被害 令和6年9月18日(水曜日)に、受託事業者が10月に実施する研修の受講者(25名)に対し、エクセルで作成された受講票をメールで送信する際、誤って令和5年度の研修受講者41名分の情報が記載されているリストが含まれたファイルを添付して送信しました

→9月19日(木曜日)、研修受講者よりリストに受講者自身の名前が記載されていないとの電話連絡があり、誤送信が判明しました

→誤送信した資料に含まれる個人情報:令和5年度の研修受講者リスト(41名の氏名、メールアドレス、資格、介護支援専門員登録番号、電話番号)

不正アクセス(ランサムウェア) 阪和興業

9月20日 海外子会社サーバーへの不正アクセスの発生について

原因 タイ王国において事業展開する当社連結子会社HANWA THAILAND CO., LTD. にて、2024年9月14日に同社のサーバー及びパソコンに対して第三者による不正なアクセスを受けたことを確認しました

被害 この不正アクセスにより、当社を含めた当社グループで利用するファイルサーバーにも不正なアクセスが行われた事実が確認されました

→サーバー内のファイルの外部流出については、調査の結果、確証を得る事実は見つかっておりませんが、当該ファイルサーバー内に、お取引先から提供を受けた業務関連情報及び当社の社内情報に関するファイルが含まれていることが確認されたため、当社にてその影響範囲を分析したのちに、対象となるお取引先には個別に報告させていただきます

不正アクセス(ランサムウェア) 石光商事

9月20日 ランサムウェア被害の発生について

原因 当社及び国内グループ会社(東京アライドコーヒーロースターズ、関西アライドコーヒーロースターズ及びユーエスフーズ)の一部サーバーが暗号化されるランサムウェア被害が発生したことをお知らせいたします

被害 外部から不正アクセスを受け当社及び国内グループ会社の一部のサーバーに保存している各種ファイルが暗号化されアクセス不能な状況となっていること等を2024年9月18日(水)に確認しました

→サーバーに保存している各種業務データが暗号化されアクセス不能な状況となっております

→情報流出の有無については現在調査中です

食品商社の石光商事、「ランサムウエア」に感染 システムに障害、被害の把握と復旧急ぐ

食品商社の石光商事、「ランサムウエア」に感染 システムに障害、被害の把握と復旧急ぐ

不正アクセス(サーバー侵入) LIFULL

9月19日 当社グループ会社の健美家サーバーへの不正アクセスによる情報漏洩のお詫び

原因 当社グループ会社の健美家の保有するサーバーに対して不正アクセスが発生し、保存されていたデータベースのバックアップが第三者に閲覧された可能性があることが判明いたしました

→本来、外部からアクセスを意図していないデータベースバックアップに対し、社外からアクセスがあり、健美家のサービスをご利用いただいている皆さまにご登録いただいた情報が閲覧された可能性がございます

被害 2024年9月17日午前に当社グループ会社の健美家が管理するコンテンツに異常が発生し、調査したところ本サーバーにて管理されているデータベースのバックアップに外部から不正アクセスされた可能性があることが判明いたしました

→閲覧された可能性のある情報

「不動産投資と収益物件の情報サイト健美家」にご登録いただいている個人のユーザー様(178,194名)と「LIFULL HOME'S 不動産投資」にご登録いただいている個人のユーザー様(32,050名)の氏名、住所、メールアドレス、電話番号、年収・資産(ご登録がある場合のみ) 、ハッシュ化されたパスワード(※ハッシュ化: 数学的に安全な方法で不可逆な変換をしてから保存する方法)

「不動産投資と収益物件の情報サイト健美家」または「LIFULL HOME'S 不動産投資」に物件をご登録いただいている法人のお客様(7,709名)のID、パスワード、代表者名、ご担当者の氏名、電話番号、メールアドレス、お問い合わせ対応用メールアドレス、請求ご担当者の氏名、請求ご担当者のメールアドレス、売却査定サービス登録メールアドレス、自動一括登録システムご担当者メールアドレス(いずれもご利用、ご登録がある場合のみ)

不正アクセス(ランサムウェア) 倉業サービス

9月19日 サイバー攻撃による情報漏洩の可能性のお知らせとお詫びについて(第1報)

原因 当社サーバーに対して第三者による不正アクセスを受け、ランサムウェア攻撃による被害を受けました

被害 2024 年 9 月 12 日に弊社サーバーにおいてシステム障害が発生し、調査をすすめましたところ、サーバーへのサイバー攻撃による不正アクセスにより、弊社が保管する企業情報及び個人情報の一部が漏洩した(閲覧された)可能性があることを認識いたしました

→現時点においては、具体的な情報漏洩の事実は確認されていないものの、外部専門家の助言を受けながら調査を継続しております

設定ミス(フォーム閲覧権限) 鎌倉市

9月18日 鎌倉市市民活動センターにおける個人情報の漏えいについて

原因 令和6年8月22日、鎌倉市市民活動センターの指定管理者である特定非営利活動法人鎌倉市市民活動センター運営会議が作成したオンライン入力フォーム(Googleフォーム)において、利用団体の個人情報が一時閲覧可能な状態であったことが判明しました

→本来、指定管理者だけが団体情報(個人情報含む)を閲覧できるところ、団体情報の更新作業を行った鎌倉市市民活動センターの利用者も閲覧できる環境になっていたことが、利用者の通報により判明した旨の報告が指定管理者から市にありました

被害 令和6年8月22日10時10分頃に指定管理者が誤って設定を変更してから、通報者からの通報があった、同日22時30分頃までの約12時間の間に団体情報の更新作業を行おうとした場合、既に団体情報を更新済の7団体の個人情報が一時閲覧できる状態となっていました

→閲覧可能となっていた個人情報は、団体情報の変更を行う際に記載を求めた項目で、団体の代表者及び連絡者の氏名、住所、電話番号並びに連絡者のFAX番号及びE-mailアドレスでした

→アクセス記録を確認したところ、その間に閲覧したのは通報者のみであり、それ以外に個人情報の漏えいはなかったことは確認済みです

不正アクセス(アカウント:続報) さとの雪食品

9月17日 当社Xアカウント復旧のお知らせ

原因 2024年9月17日、当社の公式Xアカウントが無事に復旧いたしましたことをご報告いたします

被害 個人情報の流出やその他の二次被害についての当社へのご報告はございません

紛失(盗難) グンゼメディカル

9月17日 個人情報の漏えいに関するお詫び

原因 一部のお取引先様の名刺情報が保存されていたパソコンの盗難被害に遭い、弊社が保有していたお取引先様の個人情報が漏えいしたおそれがあることが判明いたしました

被害 2024 年 7 月 31 日(水)、弊社の従業員が、社用車にて帰宅途中、車上荒らしの被害を受け、パソコンを入れていた鞄が盗まれるという事態が発生いたしました

→漏えいした可能性がある個人情報は、データベース化したお取引先様の名刺情報です

→盗難に遭ったパソコンは、セキュリティ対策としてパスワードをかけており、現在までのところ、本件に関する外部からの照会や問題となる事象は発生しておりません

不正アクセス(アカウント) 国立環境研究所

9月17日 国立環境研究所サーバにおける迷惑メール送信について(報告)

原因 国立環境研究所がクラウドサービス事業者と契約をしていたWebコンテンツ開発用サーバにおいて、メールサービスへの外部から不正なアクセスがあり、所外の方へ迷惑メールが送信されたことが判明しました

→メールアカウントのパスワードが推測されやすいものになっていたため、メールサービスに不正なログインが行われたことが原因と考えられます

被害 令和6年8月21日(水)16時頃から令和6年8月23日(金)17時30分頃までの間に、国立環境研究所がWebコンテンツ開発用として契約をしていたクラウドサーバで稼働していたメールサービスに不正なログインが行われ、所外の方へ迷惑メール送信が行われました

→送信メールの内容は、オランダ語とみられる言語で記載された、ベルギーで利用されているカードサービスを装ったフィッシングメールであり、海外のメールアドレスを中心に 約25000通 のメール送信が行われたことを確認しています

→当該サーバにおいては機微な情報の取り扱いは無いため、情報漏洩等の被害はありませんでした

設計ミス(プログラム仕様) パーソルキャリア

9月17日 「doda」求人広告の販売代理店向けシステムにおける不備に関するお詫び

原因 弊社が運営する転職サービス「doda」求人広告の販売代理店向けに提供しているシステムの不備により、弊社が保有する法人顧客情報のうち、一部の採用担当者様の名刺情報に準ずる個人情報が代理店から閲覧できる状態になっていたことが判明いたしました

→弊社システム開発時の仕様検討ならびにプライバシー観点からの確認および検証が不十分だったため、「doda」の法人顧客情報を管理する社内基幹データベースで保有している採用担当者様の情報が、弊社システムに連携されておりました

被害 弊社と取引のある法人顧客の採用担当者様が、取引のない代理店から営業を受け、自身の情報を入手した経緯を尋ねたところ弊社システムから得たとの回答があり、弊社に連絡をいただいたことから発覚に至りました

→「doda」求人広告を販売する代理店向けに提供しているシステムにて、本来、代理店業務において閲覧の必要性がない採用担当者様の名刺情報に準ずる個人情報が、代理店(代理店の委託先を含む)1,164社から閲覧できる状態になっていました

→対象人数:549,195名、対象期間:2018年05月31日(木)18:00 ~ 2024年08月30日(金)20:00、閲覧された可能性のある情報:弊社で保有している法人顧客情報のうち、採用担当者様の会社名、会社住所、部署、役職、氏名(カナを含む)、メールアドレス

→8月30日(金)に、弊社システムの改修を行い、採用担当者様の個人情報は閲覧できない状態になっております

転職サービス「doda」のパーソルキャリア、採用担当55万人分情報流出 - 日本経済新聞

転職サービス「doda」のパーソルキャリア、採用担当55万人分情報流出 - 日本経済新聞

不正アクセス(サーバー侵入) 横浜国立大学

9月17日 本学研究室が所有するサーバへの不正アクセスについて

原因 本学の研究室で所有している、数値計算等を行うために運用しているサーバが不正アクセスを受け、外部への攻撃の踏み台となっていたことが判明いたしました

→本事案は、当該サーバの運用にあたり、リモート接続に使用していたSSHサーバが不正にアクセスされたもの

被害 2024年9月5日(木)、当該サーバのIPアドレスからの不正な通信について外部機関より通報を受けて調査をしましたところ、当該サーバが外部からの不正アクセスにより攻撃の踏み台となっていたことが判明

→詳細については現在調査を進めております

→当該サーバに機密情報や個人情報は保存されておりませんでした

不正アクセス(ランサムウェア) 関通

9月17日 【第2報】当社におけるサイバー攻撃による システムの停止事案に関する報告

原因 2024年9月12日18時頃から弊社サーバで障害を検知し、確認したところ、一部サーバでランサムウェアウィルスの感染を確認いたしました

被害 さらなる攻撃予防のため取引先様及び外部とのネットワークを遮断しクローズ環境を構築いたしました

→現在、海外からのネットワークへのアクセスは全て遮断した状態となっております

→一方で、お客様との連携の中で安全確認が取れた環境より、アクセスへの許可をすすめております

→個人情報が漏洩する可能性があることについて、個人情報保護委員会へお客様それぞれが報告する事案である旨をすべてのお客様へご案内いたしました

関通、サイバー攻撃によりシステム停止を発表 ガンバ大阪のECサイトで個人情報漏洩か

関通、サイバー攻撃によりシステム停止を発表 ガンバ大阪のECサイトで個人情報漏洩か

不正アクセス(ランサムウェア) 藤森工業

9月15日 ランサムウェア被害の発生について

原因 当社の一部サーバーが暗号化されるランサムウェア被害が発生したことをお知らせします

被害 9 月14日(土)に、当社の一部サーバーに保存している各種ファイルが暗号化されていることを確認しました

→現在、被害の拡大を防ぐための対応を進めておりますが、一部サーバーにおいて暗号化されたデータ等にアクセスできない状況にあります

→情報流出の有無については現在調査中です

不正アクセス(アカウント) 関東学院大学

9月13日 不正アクセスによる迷惑メール送信のお詫びについて|関東学院大学

原因 本学教員1名のメールアカウントが不正にアクセスを受け、迷惑メールが送信されるという事案が発生しました

被害 現在、本件につきましては、公的外部専門機関および県警と連携し、原因の特定、被害状況の確認等の調査を実施しております

作業ミス(メール宛先指定) 高齢・障害・求職者雇用支援機構

9月13日 委託事業受託者による個人情報の漏えいについて

原因 高齢・障害・求職者雇用支援機構が実施する「働きながら学びやすい職業訓練」〔受託者:ヒューマンアカデミー株式会社〕において、個人情報の漏えいがありました

→職業訓練で使用するeラーニング動画に不具合が生じたため、受講者137名に対し、対応について連絡する必要があったところ、担当者Aは、システムのお知らせ機能を用いて、2通に分けてメールを一斉送信した

→担当者Aは、数日前に、別の担当者がシステムのテンプレート機能を用いて送信したメールが「BCC」となっていたことから、システムからのメール送信については、自動的に「BCC」で送信されるものだと誤認しており、システムのメール送信機能であるテンプレート機能とお知らせ機能の違いについて正しく認識していなかった

→メールを送信する際、複数人でのダブルチェックの措置を実施したものの、送信先アドレスのみを確認し、システムの操作工程について確認を行わなかったことが要因

被害 8月23日(金)22:25頃、担当者Aは、eラーニングを活用した職業訓練の受講者に対し、教育管理システムのお知らせ機能を用いて、2通の電子メールを一斉送信した(1通目:100名宛て、2通目:37名宛て)

→担当者Aは、2通目のメールの宛先に自分のメールアドレスを含めていたため、すぐに受信したメールを確認して、複数の受講者の宛先が表示されていることに気づき、「BCC」で送信すべきところ、誤って、「宛先(TO)」で送信していたことが判明した

→8月26日(月) 、機構は、受託者から電話による説明等を受け、本事案の発生を知った

→誤送信したメールについては、受講者137名全員が削除したことを確認した

不正アクセス(アカウント) IHI運搬機械

9月13日 情報漏えいのおそれに関するお知らせとお詫び

原因 2017年9月から2021年3月までの間,スマサポと共同して提供しておりました賃貸不動産の内覧申請および開錠・施錠操作を行うことができる賃貸不動産内覧サービスに関し,情報漏えいのおそれが生じた

→本サービス開発時に設定したクラウドサービスのアクセスキーが漏えいし,使用されたことによるものと判明しております

被害 2024 年7月18日に,本サービスで使用していたクラウドサービスのデータサーバーに、パブリックアクセスが可能なストレージがあり、弊社およびスマサポ以外の者によるアクセスの形跡が認められた

→ストレージ内の情報の窃取・漏えいは確認されておりませんが,アクセスログが確認できない期間があることから,情報漏えいのおそれが否定できないと考えております

→漏えいの懸念がある情報 :2017 年9月から2021年3月までの間にご登録いただきました不動産管理会社様および不動産仲介事業者様等のご担当者様の氏名,電話番号,メールアドレスおよび宅地建物取引業者免許証の写し 、不動産管理会社様および不動産仲介事業者様等を通じて,本サービスを用いた不動産の内覧のお申込みをされたご利用者様の氏名,電話番号,メールアドレス、本サービスを用いて内覧する物件の住所

IHI運搬機械でサービス開発時に使用したアクセスキーが漏洩、個人情報流出の可能性

IHI運搬機械でサービス開発時に使用したアクセスキーが漏洩、個人情報流出の可能性

不正アクセス(ランサムウェア) 関通

9月13日 【第1報】当社におけるサイバー攻撃によるシステムの停止事案発生のお知らせ

原因 2024年9月12日18時頃から弊社サーバで障害を検知し、確認したところ、一部サーバでランサムウェアウィルスの感染を確認いたしました

被害 侵害調査と緊急対策のために、外部のセキュリティ専門家を起用し、本件被害の全容解明と復旧、さらには再発防止に向けて総力を挙げて取り組んでいるところです

物流代行の関通にサイバー攻撃 ランサムウェア感染 - 日本経済新聞

物流代行の関通にサイバー攻撃 ランサムウェア感染 - 日本経済新聞

不正アクセス(アカウント) HJホールディングス

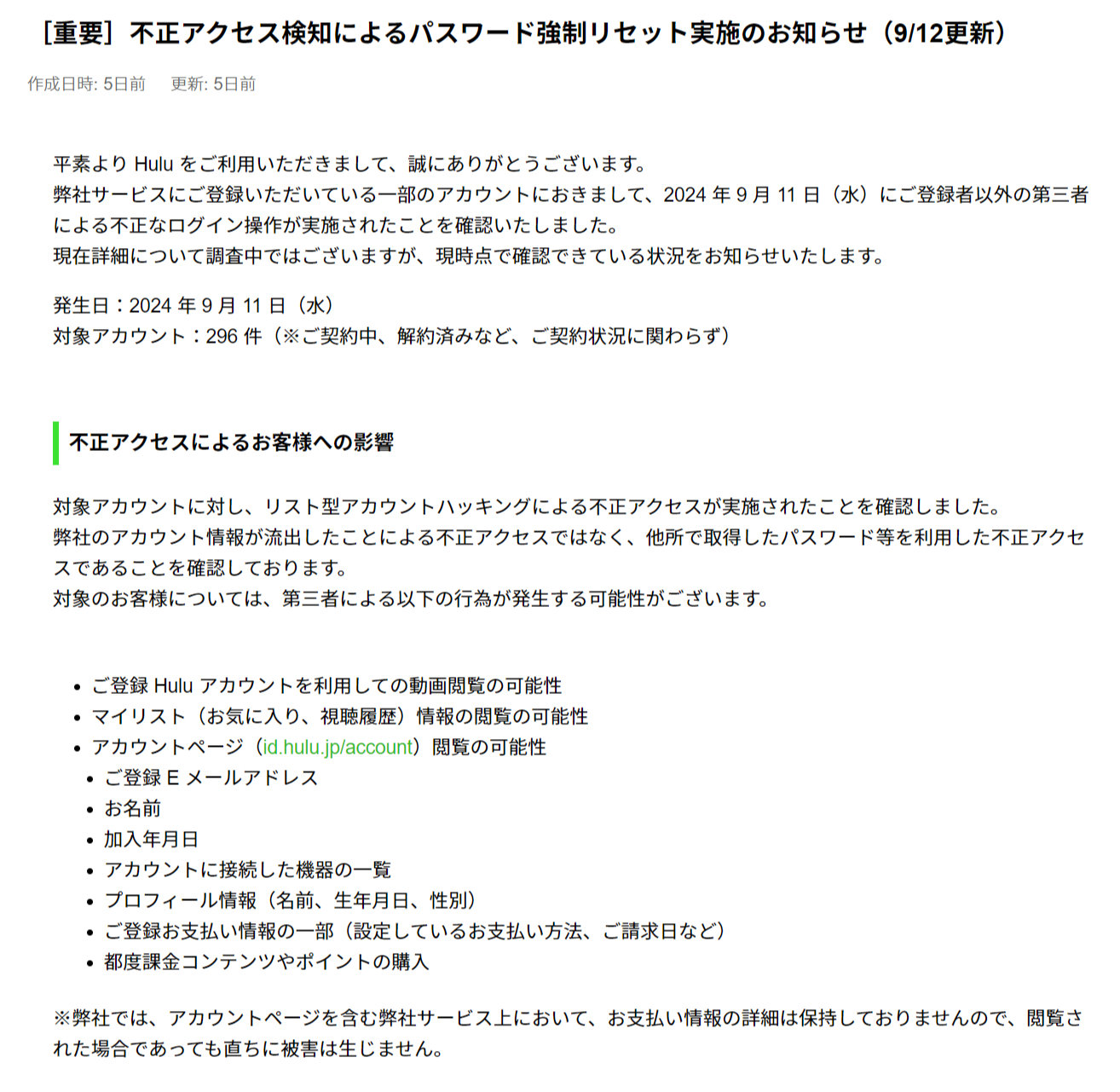

9月12日 [重要]不正アクセス検知によるパスワード強制リセット実施のお知らせ(9/12更新)

原因 弊社サービスにご登録いただいている一部のアカウントにおきまして、2024 年 9 月 11 日(水)にご登録者以外の第三者による不正なログイン操作が実施されたことを確認いたしました

被害 発生日:2024 年 9 月 11 日(水)、対象アカウント:296 件(※ご契約中、解約済みなど、ご契約状況に関わらず)

→対象アカウントに対し、リスト型アカウントハッキングによる不正アクセスが実施されたことを確認しました

→対象のお客様については、第三者による以下の行為が発生する可能性がございます

→ご登録 Hulu アカウントを利用しての動画閲覧の可能性、マイリスト(お気に入り、視聴履歴)情報の閲覧の可能性、アカウントページ(id.hulu.jp/account)閲覧の可能性

→ご登録 E メールアドレス、お名前、加入年月日、アカウントに接続した機器の一覧、プロフィール情報(名前、生年月日、性別)、ご登録お支払い情報の一部(設定しているお支払い方法、ご請求日など)、都度課金コンテンツやポイントの購入

→アカウントページを含む弊社サービス上において、お支払い情報の詳細は保持しておりませんので、閲覧された場合であっても直ちに被害は生じません

Huluに不正ログイン296件 リスト型攻撃受け - ITmedia NEWSticles/2409/17/news119.html

Huluに不正ログイン296件 リスト型攻撃受け - ITmedia NEWSticles/2409/17/news119.html

不正アクセス(ランサムウェア:続報) 柴山コンサルタント

9月12日 当グループサーバーへの不正アクセスについてのお知らせ(続報)

原因 柴山コンサルタント、柴山コンサルタント司法書士法人、柴山コンサルタント土地家屋調査士法人、柴山コンサルタント税理士法人及び柴山事務所のデータを管理するサーバーに対して、第三者による不正アクセス攻撃を受けました

→詳細の特定には至らなかったものの、セキュリティ専門機関からは、フィッシングの可能性が推測されるとの報告を受けております

被害 2024 年6月30日、当グループは、コンピュータシステムの異常を確認し、直ちにネットワークの遮断等の必要な措置を実施

→その後、当グループが管理するサーバーへの不正アクセスが行われたのち、サーバーに記録されていたデータ(当グループの取引先からの委託にともなって記録されていたデータを含みます)がランサムウェアにより暗号化されたことが判明いたしました

→、当グループが管理するサーバー内に保存された個人データが、漏えいした可能性があることが判明いたしました

→二次被害のおそれは完全には否定できませんが、現時点で本件に起因する個人情報の不正利用等の二次被害に関する報告は受けておりません

愛知県の公共事業関連の個人情報 のべ683人分漏えいか|NHK 東海のニュース

愛知県の公共事業関連の個人情報 のべ683人分漏えいか|NHK 東海のニュース

不正アクセス(ランサムウェア:調査報告) 髙野総合会計事務所

9月11日 ランサムウェア被害発生に関する調査結果のご報告(第3報)

原因 5月26日(日)に行われた当グループのインターネット接続点に設置する通信機器の更新作業において、委託業者が通信機器の設定を誤った結果、当グループのデータサーバに不正アクセスできる状態であった

→当該経路から6月4日(火)に外部(海外)より複数サーバに対して不正アクセスが行われ、ウィルス対策ソフトの停止を含む当グループのセキュリティ対策の無効化が行われたのちに、ランサムウェアが実行された可能性が高い

被害 調査の結果、データサーバの一部で保管しているファイルがランサムウェアにより暗号化されていることが判明しました

→暗号化されたデータには、お取引先様からお預かりしたデータも含まれており、当該お預かりしたデータには氏名、住所、電話番号等の 個人情報が含まれていることを確認しております

→現時点では、個人情報を含む各種情報が外部に流出したことを示す事実や、攻撃者によって情報が公開されている事実は確認されておりません

作業ミス(アップロードファイル) 福岡国際マラソン実行委員会事務局

9月11日 福岡国際マラソン2024申込者の個人情報漏洩に関するお詫び

原因 8月31日 13時04分、 エントリーシステムへのアクセス権限を持つ事務局員が、個人情報を含む申込データのエクセルデータを誤ってアップロードした

→申込者が、8月31日9時36分までに申込された全員の情報一覧をダウンロードできる状態になった

被害 9月9日 12時頃、申込者からの大会事務局への連絡によって個人情報漏洩が判明した

→漏洩した情報の該当者・8月19日13時00分から8月31日9時36分までに申込みをした364人

申込情報:氏名(漢字、カナ、英字)、生年月日、性別、国籍、メールアドレス、郵便番号、住所、宛名、申込種目、学年、参加資格記録情報(種目、記録、日付、大会名)、自己ベスト記録情報(種目、記録、日付、大会名)、JAAFID、登録都道府県名、登録都道府県 コード、県登録番号、登録団体情報(名称、カナ、略称)、申込担当者情報(氏名、電話番号、メールアドレス)、申込日時、受付番号

→8月31日13:04から9月9日12:43までの間に、35の端末において延べ67回、ファイルがダウンロードされていました

→ダウンロードが可能なのは、本大会に申し込みされていた方だけです

→現在のところ二次被害は確認されていません

福岡国際マラソン 申込者364人の個人情報漏えい | NHK

福岡国際マラソン 申込者364人の個人情報漏えい | NHK

紛失(盗難) トヨタホーム東京

9月9日 個人情報漏えいに関するご報告(トップページ内に記載)

原因 2024年8月10日(土) 16時頃 JR宇都宮線乗車中に弊社担当者が所有するカバンについて盗難被害に遭っております

被害 カバンの中身は、USBメモリ、運転免許証、財布などになります

→USBメモリには、44名のお客様の氏名、住所、電話番号、メールアドレス、建築地住所(住宅地図)、新築計画図面(平面図・立面図・配置図)、測量図、地盤調査資料、役所調査資料などの情報が含まれております

→漏えいしたお客様の情報には、口座情報・クレジットカード情報などは含まれておらず、現時点でお客様情報が不正利用された事実も確認されておりません

不正アクセス(アカウント) さとの雪食品

9月9日 当社Xアカウントへの不正アクセスの報告とお詫び

原因 2024年9月9日未明、さとの雪公式X(旧ツイッター)アカウントが第三者による不正アクセスを受け、乗っ取られていたことが判明しました

被害 「さとの雪」を装ったメッセージや、不審なURLが含まれたダイレクトメッセージが送信されている可能性があります

→現在、X社には不正アクセスの報告と対応を依頼しており、個人情報の流出やその他の二次被害についても調査を進めています

不正持出し(出向者) 朝日生命保険

9月9日 当社グループにおける個人情報の漏えいについて

原因 朝日生命保険から、グループ会社の保険代理店であるFEA社に 出 向している職員が、個人情報の削除を十分確認しないまま、FEA社のお客さまの契約情報を当社に送信し、個人情報が当社へ漏えいした事案が判明いたしました

被害 2024 年9月2日(月)、出向者による出向元への情報漏えいに関する調査において発覚

→時期:2024 年6月、漏えい件数:546件、漏えいが確認された個人情報等:証券記号番号、ご契約者さまの氏名、被保険者さまの氏名、保険種類、保険料、保険会社名 (朝日生命を除く生命保険会社計 18 社、損害保険会社計11社)

→現時点で二次利用は無く、お客さまへの被害は確認されておりません

不正アクセス(サーバー侵入) 三陽物産

9月6日 不正アクセスによる個人情報流出の可能性のお知らせ

原因 悪意ある第三者による社内サーバーへの不正アクセス

→復旧作業を進めると同時に、原因及び被害状況の調査を進めてまいります

被害 8月27日早朝、社内システムへのアクセスができないことが判明し、調査を開始したところ、複数のサーバーでデータが不正に暗号化されていることが確認されました

→お客様・お取引先様・従業員等に関する個人情報流出の可能性が否定できないことが判明

→現時点では本件に関わる個人情報の不正利用の事実は確認されておりません

不正持出し(出向者) SOMPOひまわり生命保険

9月6日 保険代理店への出向者による情報漏えいについて

原因 当社の保険代理店への出向者が、当該保険代理店における当社の販売状況の確認等を目的として、他の保険会社の生命保険契約に関するお客さま情報(※)を当社に不適切に提供していたことが判明しました

被害 お客さま情報(例) お客さまの氏名、保険会社名、保険種類、保険料など(口座情報、クレジットカード情報、および健康状態等のセンシティブ情報は含まれておりません)

→対象代理店:4社、対象契約:3,421件

→現時点で、センシティブ情報の漏えい・提供、およびお客さま情報の二次漏えいは確認されておりません

不正アクセス(ランサムウェア) ミヤキ

9月6日 ITインシデント発生可能性のご連絡 第2報

原因 9/4 夜8時30分ごろから外部より弊社ファイルサーバにアクセスされランサムウェア攻撃を受けました

被害 被害の原因および範囲については現在調査中です

不正持出し(職員、出向者) 日本生命保険

9月6日 当社グループにおける個人情報の漏えいについて

原因 日本生命保険と、当社子会社の保険代理店であるライフサロン、ほけんの 110 番およびライフプラザパートナーズ「LPP」との間で、他の保険会社の契約情報の授受があったことが判明しました

→ライフサロン、ほけんの 110 番および LPP の持株会社であるLHLとほけんの 110 番との間でも同様に、保険会社の契約情報の授受があったことが判明しました

ほけんの 110 番から当社への他社契約情報の漏えい:

当社職員が、子会社の経営管理の一環として、ほけんの 110 番の収支管理を目的に関連データを取得し、資料作成

→個人情報の取り扱いに関する認識が不十分であり、バックデータにお客様情報が残存された資料を当社サーバーに保管

ライフサロンおよびほけんの 110 番から当社への他社契約情報の漏えい:

(調査中)

LPP から当社への他社契約情報の漏えい:

当社から LPP への出向者が、LPP の経営管理を担う当社職員からの依頼を受け、同社における苦情等発生状況に係るデータを当社にメール送信

→名前等の情報は削除していたものの、証券番号が個人情報に該当するとの認識がなく、バックデータに証券番号を含む資料を当社にメール送信し、サーバーに保管

ほけんの 110 番から LHL への他社契約情報の漏えい:

当社から LHL への出向者が、子会社の経営管理の一環として、ほけんの110 番の収支管理を目的に関連データを取得し、資料作成

→個人情報の取り扱いに関する認識が不十分であり、バックデータにお客様情報が残存された資料を LHL のサーバーに保管

被害 ほけんの 110 番から当社への他社契約情報の漏えい:

2021 年 7 月、約 1.8 万名分、年齢、性別、証券番号等

ライフサロンおよびほけんの 110 番から当社への他社契約情報の漏えい:

2023 年 2 月、約 1.2 万名分、名前、生年月日、年齢、性別、証券番号等

LPP から当社への他社契約情報の漏えい:

2023 年 4 月および 2024 年 1 月、約 840 名分、証券番号

ほけんの 110 番から LHL への他社契約情報の漏えい:

2023 年 12 月および 2024 年 4 月、約 6.6 万名分、名前、生年月日、保険料、証券番号等

→当社および LHL が受領した個人情報について、現時点では外部への流出や営業活動への使用は確認されていません

日本生命 同業他社の顧客情報 約9万6000人分漏えい確認と発表 | NHK

日本生命 同業他社の顧客情報 約9万6000人分漏えい確認と発表 | NHK

「ゴルフダイジェスト・オンライン」で不正ログイン4274件 リスト型攻撃受け - ITmedia NEWS

「ゴルフダイジェスト・オンライン」で不正ログイン4274件 リスト型攻撃受け - ITmedia NEWS

不正アクセス(アカウント) 日産カーレンタルソリューション(NISSAN e-シェアモビ)

9月2日 NISSAN e-シェアモビ 不正ログインによる個人情報漏えいのお詫びとご報告

原因 弊社が運営する「e-シェアモビ」の運用システムを通じて、不正に車両が利用される事案が発生いたしました

→、不正利用者は「e-シェアモビ」の運用システムにおいて不正にログインし車両を利用していたことが判明

被害 不正ログインの際にお客さま情報の一部を閲覧した可能性を完全に否定できない

→【対象となるお客様】「e-シェアモビ」会員、及び会員審査申し込みをされたお客さま

【漏えいした可能性のある個人情報】氏名、生年月日、性別、住所、電話番号、e-mail、運転免許証番号、保有区分、交付年月日、有効期限、緊急連絡先(氏名、電話番号、続柄)

→不正ログインされた運用システム上に、お客さまのクレジットカード情報やパスワードは保管していないため、同情報は流出しておりません

日産のカーシェア「e-シェアモビ」不正ログインで車両不正利用 最大約7万件の個人情報閲覧された可能性 - ITmedia NEWS

日産のカーシェア「e-シェアモビ」不正ログインで車両不正利用 最大約7万件の個人情報閲覧された可能性 - ITmedia NEWS

不正アクセス(ランサムウェア:調査報告) ニチイホールディングス

9月2日 ランサムウェア被害に関する調査結果のご報告(第2報)

原因 ニチイグループの PC 内の電子ファイルが暗号化されるランサムウエア被害が発生いたしました

被害 2024 年8月8日(木)、 当社子会社のニチイケアパレスの PC がランサムウエアに感染していることを確認

→その後、当社および当社子会社のニチイ学館で使用するPC内においても電子データが暗号化されていることを確認しました

→、現段階で、PC計20台を経由して、約2.6万件のファイルが暗号化・開封不可となっていることを確認しております

→暗号化されたファイルに、お客様・関係企業等の担当者および当社の採用候補者・従業員・元従業員の個人情報が記載されたファイルが含まれていることが判明しました

→当社ホームページや基幹システムへの被害は確認されておりません

→外部への情報流出の痕跡は確認できておりません

ニチイHD、ランサムウェア被害で2.6万ファイル暗号化される 顧客の個人情報も - ITmedia NEWS

ニチイHD、ランサムウェア被害で2.6万ファイル暗号化される 顧客の個人情報も - ITmedia NEWS