【資格試験】OffSec Defense Analyst(OSDA)に合格しました (original) (raw)

先日、OffSec Defense Analyst(OSDA)を受けてきまして試験をパスすることができました!

その時の体験談を記しておこうと思います。

はじめに

受験理由

元々資格取得するのが趣味なところがあり、仕事とは関係になしに興味を持った資格を取るのが好きでした。まあただの承認欲求なんですが。

特に近年はセキュリティ関連の資格を取ることに注力しており、2年ほど前にCISSPを取った後は理論系の資格よりも実践形式の資格を取りたい欲が出ておりました。とは言ったもののなかなか手ごろな実践形式の資格がなく、暇を持て余している間にCEHやCompTIA Pentest+などの実践よりの理論系の資格に手を出していたのですが、それも取り終わったため畑違いですが興味のあったOSCPを取るかと考えていた矢先にOSCPを提供しているOffSec社から新しい認定資格・コースであるOSDA(SOC-200)を発表しました。

OffSec社は今までOSCPなどのRed系の資格を提供していましたが、初めてのBlue系の資格を提供開始するということで「セキュリティ オペレーション センター (SOC) アナリストや脅威ハンターなどの職務向けに設計」されたコースと認定を行う資格であり、現在自分の仕事ともマッチしており興味を持っていました。

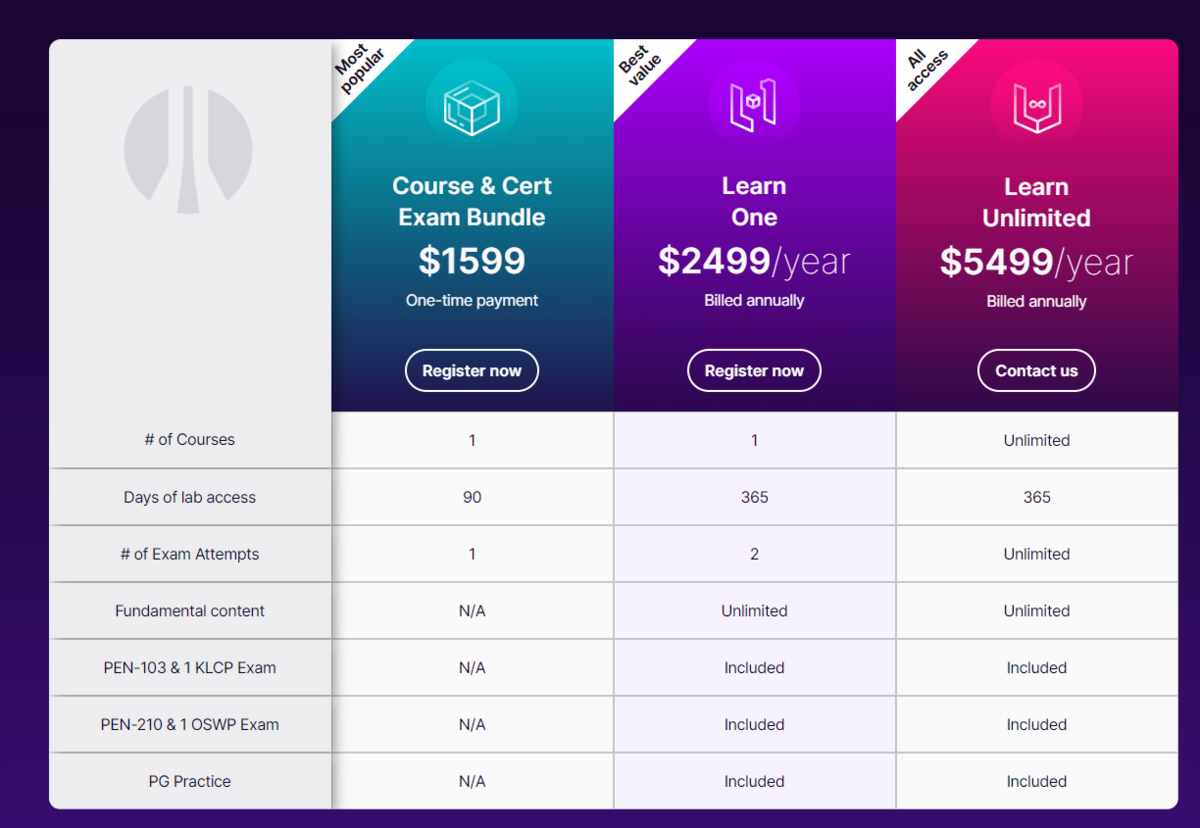

ただし、コースが出た当初は、コースを受けられるのは、サブスクリプション「Learn One/Learn Unlimited」に登録するしかなく簡単に手が出せるものではなかったです。

OSDA Exam Guide

Offensive Security Defense Analyst (OSDA) certification examhttps://t.co/o2z3ffxilJ受けてみてもいいかな......OSCPよりも業務的にはこちらが近いし

(ただトレーニングの費用高いな.....)

後で詳しく見てみる— セキュリティ猫 (@nekochanSec555) 2022年10月25日

soc-200,pen-200のような単発で販売してくれないかな

現状サブスクしかないみたいなんだけど

流石に(円安のせいでもあるが)35は個人負担だとちと厳しい— セキュリティ猫 (@nekochanSec555) 2022年10月30日

あれ?

これ前からあったっけ?

一部のコースしかなくてその他はLearn One以上しかなったような....

(だからSOC-200を迷っていた気が...) pic.twitter.com/jVMGsDMSia— セキュリティ猫 (@nekochanSec555) 2023年2月12日

なので、コースを受けるか迷っていたのですが、いつの間にか(どうやら2023年1月から?)90日コースが提供されるようになり手が出しやすくなったため、期を見て受けようと思っていました。

勉強方法

トレーニング

トレーニングでは、以下の内容を学ぶことができます。

- Windowsのイベントログの説明と見方

- WindowsやLinux、Active Directory環境での初期侵入・横展開・権限昇格・永続化の手法とその際のログの見方

- SIEM(ELK)でのログの分析方法とosqueryでの検索方法

トレーニングの内容は、正直なところSOC業務をしていたら見たことがあるようなログの見方を基本中の基本から学ぶことになります。

ただし、Windowsのイベントログの出し方や監査ログの設定などを学ぶことができるため、自前で監視環境を整えるために必要な知識を身に着けることができます。(このトレーニングの後に環境を整えようとは思っていますが、まだできていません😿)

トレーニングで学習した後は、Labで試験形式に近い環境でのログの分析問題にチャレンジできます。

その際、トレーニング環境で作ったELKでのアラートルールやダッシュボードは試験の際にインポートして利用できますので、

ログの出方とアラートの作り方を学んだ後は実際に作ってみて、Lab環境で検知できることを確認・およびエクスポートしておくことをお勧めします。

私はこの際に攻撃そのものを検知するアラートと汎用的に分析の起点となるであろうログを見つけるためのアラートを作りました。

受験

受験まで

OSDAのコースSOC-200を4月末に開始しました。コースの期限は90日間であり、7月末には期限が切れることになります。幸いコースを開始したのはGWの最初になるため、比較的に学習する時間はありました。

6月末の時点で一通りトレーニングを終えたため、7月中は主にLabに挑戦していました。

- 一周目:一問解いてDiscordで回答を確認、その際にレポートを書くためにメモを残しながらチャレンジ

- 二周目:1台一通り解いたのち、メモを見ながらレポート作成の練習

でLabは二周チャレンジしていました。

7月末の時点でExamの実施日を決める必要があり、一通りコースを行った感じだとすぐに受けても問題なさそうな手ごたえと難易度だなと思っていました。

ただ、すぐにExamを受けることはせず、9月末に受験することに決めました。理由は上でも言った通り、監視付き試験が初めてで勝手がわからないため情報を得る時間がほしかったことと、試験のための環境が整っていなかった(カメラなど)ため準備期間を設けました。

8月/9月は特にOSDAのための勉強はしていませんでした。(日々の業務が勉強に近かったですが.....)

受験当日

試験時間は

監視付きが23時間45分+レポート作成・提出が24時間と約2日間にわたって行われます。

試験当日は下記の通りに進みました。

スケジュール

| 時刻 | 内容 |

|---|---|

| 16:45 | 試験開始準備 監視ツールセッション |

| 17:15 | 試験開始 SIEMセットアップ(アラートインポート、フィルター設定) |

| 17:45-02:30 | Phase1-10 |

| 02:30-08:30 | 休憩 |

| 08:30 | 再開 |

| 08:30-16:45 | レポート作成 日本語雛型 |

| 16:45 | 試験終了 |

| 17:00-19:30 | 休憩 夕食 |

| 19:30-04:30 | レポート作成 英訳 |

| 05:30 | 寝落ち |

| 09:30 | レポート見直し |

| 10:00 | レポート提出準備 |

| 10:30 | トラブル発生 |

| 11:30 | レポート提出完了 |

終了

Phase1-10

おおよそ1Phase1時間のペースで分析していきました。中には情報が少なすぎて10分程度で分析が完了するものもありましたが、あまりにも少なすぎてちゃんとVMが起動しているか不安になり、サポートへ問い合わせ確認してもらったため結局1時間半かかったものもありましたw。

また分析している際には、調査する際に使ったKQL文、サーチ結果のスクリーンショット、ログ詳細のスクリーンショット、コマンドなどをメモとして残しています。この時、過剰なほど取っておいた方がいいです。レポートにする際に取捨選択すればいいのですが、取り忘れた場合はどうしようもないので使う使わないに限らず取っておくことが肝心です。

分析のとっかかりも作成しておいたアラートが役に立ち、このアラートが出ていることから分析ができたのである程度スムーズに進めることができました。

10時間程度で一通り分析し終えたので、仮眠のため休憩に入りました。

レポート作成 日本語雛型

残りの時間はレポート作成に充てました。

ELKを利用できるのは監視付きの23時間45分だけになりますので、分析のし忘れやスクリーンショットや情報などの取り忘れがないことを確認しつつ、日本語の雛型となるレポートを作成していました。

収集した証拠、攻撃者の手法に関する結論、各フェーズの侵害を含む専門的なレポートを作成する必要があります。SIEM からのすべてのスクリーンショットや、攻撃者の行動を判断するために使用したクエリなど、調査結果をすべて文書化する必要があります。さらに、攻撃者がネットワーク内で取得したアクセスのタイプをフェーズごとに説明する必要があります。文書は、技術的に有能な読者が分析を段階的に再現できるように、十分に綿密である必要があります。

上に書かれているようにレポートでは、他の分析者がレポートを見て同じ結果が得られるような再現性のあるレポートが求められています。

そのため、再現性があるレポートになるように意識して作っていました。

レポートを作っている際に再分析していると、考慮が漏れていて新しく見つかったものや「話の構成的にこのスクリーンショットがいるな」と思い新しく撮ったものなどがあり、やっておいてよかったです。

レポート作成 英訳

監視付きの試験終了までは日本語雛型のレポートを作成していましたが、時間内に雛型も完成したので、残りの24時間のレポート作成時間で雛型のレポートを英文に変換する作業を行っていました。

この際には、レポートの形式なども整える作業を一緒にしていました。

そしてありがとう、DeepL翻訳!

適宜休憩をはさみながら英文に直していき、一通り訳し終えたのち一休みしようと思っていたらいつの間にか寝落ちしてましたww

3時間ほど寝てましたがとりあえず書き上げてはいたので焦らず、作ったレポートを見直していました。

特に大きく変更する箇所もなかったため大分早いですがレポートを提出して試験は終了しようと思っていました。

トラブル発生

レポートの提出準備が完了し、これ以上見直しても修正までは行わないだろうと思ったので、

いっそのこと提出して完了するかということでレポートの提出に入りました。

レポート提出のポータルサイトにアクセス。メールに記載のOSIDとMD5を入力しログイン完了。

「提出要件を満たしているか確認してね☆」ということで各試験のリンクが張られていたので念のためにアクセスし、満たしていることを確認。

いざ提出!ということでファイルをアップロードすると、、、、、

File is not in proper format!

の文字が.....

???????????? は?

え? なんで? フォーマットが違う? いやでも記載されている通りに7zファイルを作成したし、なんで? ファイル名違う? いやあってるよな... え? もう一度作成してみる? 再アップロードっと....え、ダメ? いやだからなんで? 中身がおかしい? いやでも指定の通りPDFのみだよな.... 提出期限まであと7時間いやよかったギリギリに提出してなくていろいろ詰むところだった...え、でもどこに連絡とればいいんだ? メールでは問題があったらこちらまで連絡してねってあるけどメールなんてタイムラグが酷いだろうから何が原因かもわからないしどうしよう...

などとレポートのアップロードができない状態になりかなり焦ってましたw

メールを送るかと思っていたところ、そういえばDiscordがあったな、と思い至り、一先ずで聞いてみることにしました。

サポート専用のチャットで質問を投げたところすぐに対応していただけたので大変助かりました。

やり取りをしていると、どうやらKaliからのアップロードじゃないからエラー?が出るらしく、Kali VMからアップロードしたところ無事提出できたので一安心です。

提出するときはKaliからアップロードしましょう!

最後の最後でトラブルに見舞われましたがどうにかExamを完走することができました。

レポートの提出はギリギリにするのではなく、余裕を持って対応したほうがいいということを身に染みて経験できましたw

結果

レポート後10営業日以内に合否の連絡が来るということでしたので待っていたのですが、一向に連絡が来ませんでした。

他の合格者の方やOSCPの合格記を読んでいると2,3日で結果が返ってきたとのことでしたので、もしかして落ちたか?と不安でいっぱいでした。

レポート提出から1週間後に、

We are happy to inform you that you have successfully completed the Security Operations and Defensive Analysis certification exam and have obtained your Offsec Defense Analyst (OSDA) certification.

と記載されているメールが届き合格していました。

— セキュリティ猫 (@nekochanSec555) 2023年10月8日

この日はIPAの情報処理技術者 秋期試験日だったので、午後Ⅱを受け終わった後にスマホの電源を入れてメールを確認したところ合格通知メールが届いたので、この日の疲れが一気に吹き飛びましたww

感想

OSDAおよびSOC-200を受講した感想ですが、セキュリティアナリスト向けの基本的な内容を学ぶことができるいいコンテンツだと思います。

コンテンツの内容を活かせれば自宅内で監視環境ができあがるのでおすすめです。

ただし、基本的な内容であるためすでにアナリストとしての経験がある人にとってはあまり新規の内容もない退屈なものになるのではないのかな?とも思いました。良くも悪くも初心者向けの内容になります。

ただ個人的には、このコンテンツで学習することで仕事でのEDR分析の際に解像度が少し上がりました。(PSコードを見る際に漠然と検索するのではなくこの系列を見ると中身が見えるのか等)

というかELKを使っているだけで見ている内容はまんまEDRのログ分析なので、仕事だよなこれ。。。

そして目標だった実践寄りの試験も受けることができ、無事合格もできました。

年内または年度内に新しく目標を作って別の資格を受けたいなと思います。

Red系の資格としてOSCPを受けることも考えていますが、興味を持っている分野としてはBlue系の資格になるのでそっち方面で面白いのがないか探しています。紹介していただいたものもあるのでちょっと調べつつやっていきたいと思っています。

お勧めできるBlue系の資格がありましたら教えていただけますと大変助かります。

ここまで、拙い文章を読んでいただきありがとうございました。